プレスリリース配信元:Viettel Cyber Security Company

Viettel Cyber Security(VCS)は、Microsoft SharePointに存在する深刻なゼロデイ脆弱性を発見し、Microsoftに事前報告を行いました。本脆弱性は現在、実際のサイバー攻撃において悪用されていることが確認されており、重大なセキュリティリスクとなっています。

■脆弱性の概要

Microsoftの発表によれば、この脆弱性はSharePoint オンプレミスサーバーにのみ影響し、Microsoft 365のSharePoint Onlineには影響しません。SharePointは、世界中の企業や組織において広く利用されている文書共同作業プラットフォームです。

この一連の脆弱性により、攻撃者は

● 認証メカニズムを迂回します

● Webシェルをアップロードします

● 事前のアクセス権なしにリモートでコードを実行します

特に危険なのは、攻撃者がValidationKeyとDecryptionKeyを抽出できた場合、セキュリティパッチが適用された後でも、システムに対する長期的な制御を維持できてしまう点です。

■脆弱性に関するタイムライン

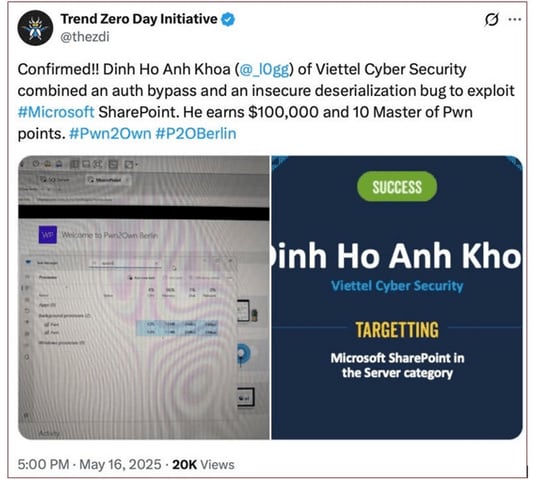

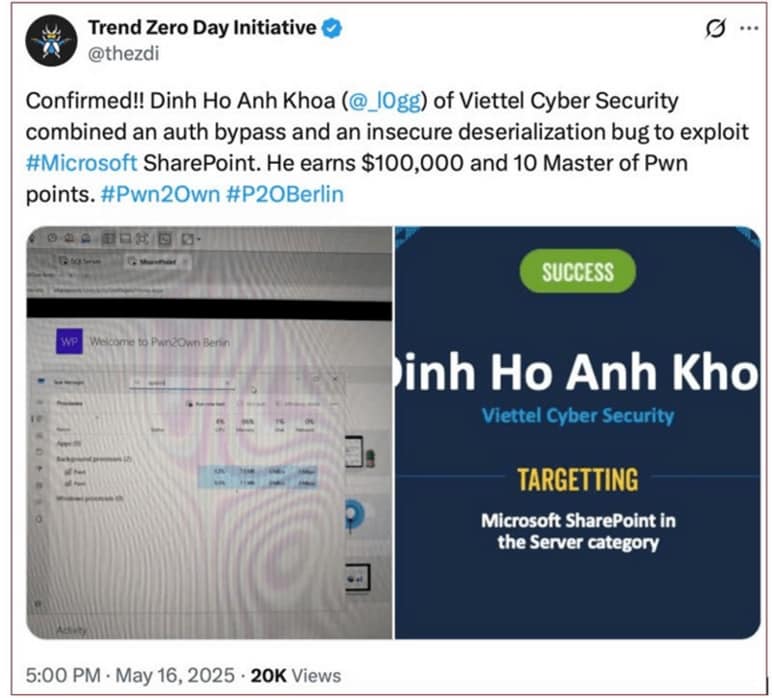

● 2025年5月16日:Pwn2Own Berlin 2025にて発見

VCSの高度研究チーム所属の専門家、ディン・ホー・アイン・コアが、認証バイパスおよび安全でない逆シリアル化の脆弱性を組み合わせたエクスプロイトチェーンを発見・成功裏に実証しました。これによりMicrosoft SharePointへの不正アクセスを実現し、10万ドルの賞金を獲得しました。この脆弱性はその後、CVE-2025-49704およびCVE-2025-49706として識別されました。

●発見直後:MicrosoftおよびZDIへ報告

VCSは、MicrosoftおよびTrend MicroのZero Day Initiative(ZDI)に対して、国際的な責任ある開示手順に従い、詳細な技術レポートを提出しました。

●2025年7月8日:Microsoftが公式パッチを公開

7月の月例アップデートで、MicrosoftはCVE-2025-49704およびCVE-2025-49706への対応として公式パッチを提供しました。

●その後:Viettel Threat Intelligenceによる警告発信

VCSの脅威インテリジェンスシステム「Viettel Threat Intelligence」により、顧客向けに注意喚起と防御策が提供されました。

●2025年7月19日:Microsoftが標的型攻撃を確認

SharePoint オンプレミサーバーを対象とした攻撃が確認され、これには7月のアップデートでも完全には修正されていない脆弱性が利用されていたことが判明。脆弱性セットCVE-2025-53770およびCVE-2025-53771として識別されました。

●その後:Microsoftが追加パッチを公開

これらの脆弱性に対応するため、Microsoftはサポート対象の全バージョン向けに追加のセキュリティアップデートを提供しました。

●攻撃の拡大を確認

Microsoftによる公式発表直後、専門家は、この脆弱性が現在広範囲で悪用されていることを確認しました。特に、7月の月例セキュリティ更新プログラム(Patch Tuesday)がまだ適用されていないサーバーで、攻撃活動が確認されています。

■VCSからの推奨事項

Viettel Cyber SecurityがZero Day Initiative (ZDI) プログラムを通じて、世界的なテクノロジー企業に対して深刻なセキュリティ脆弱性を発見・公開したのは、今回が初めてではありません。VCSはこれまで、Microsoft、Oracle、HP、Canon、Synology、QNAP Systems、Nvidiaなどの製品において、影響の大きい多数のセキュリティ脆弱性を公表してきました。これにより、各企業は悪用される前にタイムリーに修正パッチを適用することが可能となっています。

Viettel Cyber Securityは、情報セキュリティコミュニティの強化に常に取り組んでいます。組織がセキュリティ脆弱性に関する情報を正確に把握し、サイバー攻撃に対する予防策や阻止策を主体的に講じることができるよう支援しています。

VCSは、CVE-2025-49704、CVE-2025-49706、CVE-2025-53770、およびCVE-2025-53771といった脆弱性からシステムを保護するための詳細なガイダンスを公開しました。これには、予防戦略、特定方法、および脅威追跡技術が含まれます。

[詳細レポートはこちらをご覧ください:https://blog.viettelcybersecurity.com/toolshell-a-critical-sharepoint-vulnerability-chain-under-active-exploitation/]

Viettel Cyber Securityは、組織および企業に対し、以下の対策を速やかに実施するよう強く推奨しています:

⚫︎サポート対象のSharePointバージョン(2016、2019、およびSubscription Edition)の場合:

・Microsoftが2025年7月にリリースしたセキュリティアップデートを直ちに展開し、CVE-2025-49704、CVE-2025-49706、CVE-2025-53770、およびCVE-2025-53771の脆弱性を修正すること。

・マシンキーを交換し、IISサービスを再起動すること。

・メモリ内攻撃を検知するためにAMSI(Antimalware Scan Interface)を有効にし、同時にDefender Antivirusまたは互換性のあるエンドポイント保護ソリューション(EDR)が有効になっていることを確認すること。

・データ漏洩やマルウェアのダウンロードのリスクを防ぐため、SharePointサーバーからの直接的なインターネットアクセスを制限すること。

・悪意のあるリクエストを早期にフィルタリングするため、WAF(Web Application Firewall)またはリバースプロキシを設定すること。

⚫︎サポート対象外のSharePointバージョン(2010、2013)の場合:

・引き続きセキュリティパッチを受け取れるよう、サポート対象バージョンへのアップグレード計画を立てる必要がある。

・一時的な代替的技術的対策として、ファイアウォール、WAF、またはリバースプロキシのルールを構成し、以下を実施:

+/ToolPane.aspx へのすべてのリクエストをブロック(pathInfo が追加されたリクエストも含む)

+疑わしい POST リクエストを検査し、ブロックすること。

・ウェブシェル(webshell)の兆候を検知するため、/LAYOUTS/ディレクトリ内のログとファイルの変更を監視する。

・内部目的のみで使用されている古い SharePoint サーバーは、インターネットから隔離する。

・EDR やアンチウイルスソフトウェアを使用して、検知能力を強化すること

■脅威検知および技術的支援

Viettel Threat Intelligenceは、ToolShell関連攻撃の早期検知と対応のために、以下の多層防御戦略を推奨しています:

・IDS/IPS、WAF、EDRの導入とログの定期的な監視

・セキュリティチームは、IISログの分析と/LAYOUTS/および/bin/ディレクトリ内の変更監視を通じて、侵害の兆候を徹底的に確認する必要がある

・脅威の特定と追跡に関する詳細なガイダンスは、VCSの技術レポートに記載されている

Viettel Cyber Securityの高度研究チームに所属する専門家、ディン・ホー・アイン・コア が、CVE-2025-49704およびCVE-2025-49706の脆弱性に関する詳細な技術記事を公開し、本脆弱性に関するさらなる研究情報を提供しています。

[参考情報として詳細はこちらをご覧ください:https://blog.viettelcybersecurity.com/sharepoint-toolshell/]

■Viettel Cyber Security ー世界で実績と能力

Viettel Cyber Securityは、国際的にも広く知られる存在となっております。Pwn2Own (トロント 2023、アイルランド 2024) で複数回チャンピオンとなり、数々の主要なコンテストに参加し、MicrosoftMVPの称号も獲得しています。500以上のゼロデイ脆弱性を公表してきました。

500名を超えるサイバーセキュリティ専門家、自社開発の技術プラットフォーム、そしてレッドチーム、脅威インテリジェンス、脆弱性診断、ペネトレーションテスト、SOC運用における国際的な能力を持つVCSは、現在15カ国以上の企業を保護しています。

■お問い合わせ・詳細情報

Viettel Cyber Security:

ウェブサイト:https://viettelsecurity.com

担当者: アンドレア・ハー(Andrea Ha)

メール:huonghd1@viettel.com.vn

■日本総代理店

株式会社Cyberzeal

Email:info@cyberzeal.jp

Web:https://www.cyberzeal.jp/

企業プレスリリース詳細へ

PR TIMESトップへ

データ提供 PR TIMES

本記事の内容に関するお問い合わせ、または掲載についてのお問い合わせは株式会社 PR TIMES (release_fujitv@prtimes.co.jp)までご連絡ください。また、製品・サービスなどに関するお問い合わせに関しましては、それぞれの発表企業・団体にご連絡ください。